Whistleblower o Ciberdelincuente: El Dilema Penal del Denunciante

El héroe digital y el Código Penal: un mal romance

Vamos a empezar por el principio, y el principio es siempre el mismo en esta profesión: el Código Penal. Acá no hay épica, no hay aplausos de la tribuna mediática, hay un texto. Y ese texto, para el caso que nos ocupa, es brutalmente claro. Acceder sin permiso a un sistema informático ajeno es un delito. Punto. No hay un asterisco que diga ‘…salvo que seas un justiciero digital con buenas intenciones’. La ley, en su primera lectura, es una pared. Y nuestro informático, este supuesto ‘denunciante de irregularidades’, se acaba de dar la cabeza contra esa pared. La figura del ‘whistleblower’, como la llaman ahora con tanto glamour importado, no es un paraguas que te cubre antes de que empiece a llover. Es, en el mejor de los casos, un argumento que vas a tener que gritar con desesperación mientras el agua ya te llega al cuello.

La fiscalía, en estos casos, tiene un camino asfaltado. El artículo 153 bis del Código Penal es su manual de instrucciones. ¿Hubo acceso? Sí. ¿Fue restringido? Sí. ¿Tenía autorización? No. Listo. Tenemos un tipo penal que cierra por todos lados. El ‘dolo’, la intención de hacerlo, es evidente. Nadie se mete ‘por accidente’ en los servidores de una institución gubernamental. Después viene el segundo plato: la revelación de secretos. Dependiendo de qué tan sensible fuera la información, podemos estar hablando del 157 o hasta del 157 bis, que ya nos pone en un terreno mucho más pantanoso, el de los secretos de Estado. Y ahí la cosa se complica, porque ya no es solo la privacidad de unos funcionarios corruptos, sino la seguridad de todos. O al menos, ese es el discurso que va a usar la acusación.

Entonces, el primer error que comete la defensa, y lo veo todo el tiempo, es construir el caso alrededor de la nobleza del imputado. ‘Él solo quería exponer la corrupción’, ‘actuó por el bien común’. Son frases hermosas para un titular de diario, pero en un tribunal son música funcional. El juez no está ahí para entregar medallas al mérito cívico, está para determinar si una conducta encaja en una descripción legal. La discusión moral es para el café, en el expediente solo caben los hechos y el derecho. Y el primer hecho, el hecho ineludible, es que se cometió un delito. O dos. La estrategia de defensa no puede ser negar esto, sino justificarlo. Y ahí, justamente ahí, es donde empieza la verdadera pelea, la pelea de fondo, la que se libra en los grises del sistema.

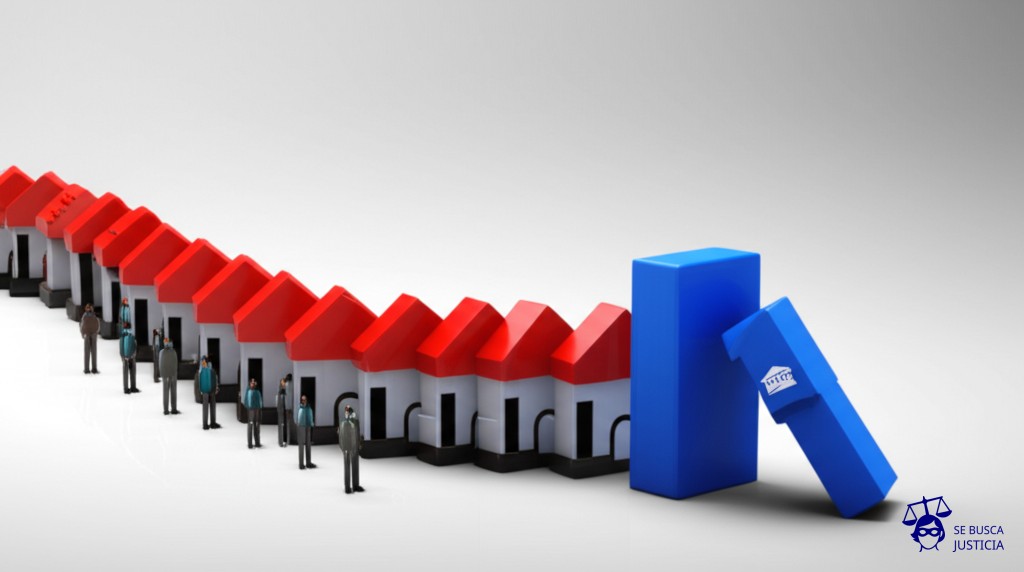

Porque la narrativa del héroe anónimo que se inmola por la verdad es poderosa, sí. Atrae a la prensa, genera simpatía en la opinión pública y, seamos honestos, puede llegar a tocarle una fibra a algún juez con cierta ‘sensibilidad social’. Pero esa narrativa tiene que estar sostenida por algo más que buenas intenciones. Tiene que encontrar un anclaje en el propio sistema que se está desafiando. El imputado no es un ‘denunciante’ en el sentido legal y protegido de la palabra, porque para serlo, hay canales. Canales que, dirá la defensa, no sirven, están cooptados, son una farsa. Y puede que tenga razón. Pero la fiscalía dirá que no los usó. Y también tendrá razón. Estamos ante un choque de trenes. De un lado, la formalidad de la ley. Del otro, la legitimidad de un acto desesperado. Y en el medio, un juez que tiene que decidir si aplica el reglamento a rajatabla o si se atreve a leer la letra chica de la justicia.

Las armas sobre la mesa: ¿qué dice la ley y qué entienden los jueces?

Bien, saquemos las herramientas del cajón. El fiscal, como dije, tiene el 153 bis y el 157. Son sus armas principales. El tipo penal del acceso indebido es claro: se castiga al que ‘a sabiendas accediere por cualquier medio, sin la debida autorización o excediendo la que posea, a un sistema o dato informático de acceso restringido’. ‘A sabiendas’. No hay espacio para el error o la negligencia. Hubo voluntad. La defensa no puede discutir eso. ¿Y qué es ‘acceso restringido’? Cualquier sistema que requiera una clave, una autenticación, una medida de seguridad. Es decir, prácticamente todos los sistemas gubernamentales. El delito se configura con el mero acceso, no hace falta que se haga nada con la información. Es un delito de pura actividad. El daño es la vulneración de la barrera de seguridad, la violación de la intimidad del sistema. Es como entrar a una casa ajena. Aunque no robes nada, ya cometiste allanamiento de morada. Acá es lo mismo: allanamiento informático.

Ahora, la defensa. ¿Con qué pelea? Su carta más fuerte, su única carta real, se llama estado de necesidad justificante. Está en el artículo 34, inciso 3, del Código Penal. Es una causa de justificación. ¿Qué significa? Que la conducta, si bien parece un delito, no es antijurídica porque se realizó para evitar un mal mayor. Y acá está el nudo de todo el asunto. La defensa tiene que probar, no solo decir, una serie de cosas. Primero, que existía un ‘mal’. No una sospecha, no un rumor. Un mal concreto: la corrupción que se denunciaba. Tiene que desplegar en el juicio la prueba de esa corrupción. Convertir al acusado de espionaje en el principal testigo de otra causa, una causa contra el poder. Segundo, que ese mal era ‘inminente’. Que la corrupción estaba ocurriendo o por ocurrir, y que actuar era urgente. Tercero, y esto es lo más difícil, que el mal que se causaba (el acceso ilegal y la filtración) era menor que el mal que se evitaba (el acto de corrupción). ¿Cómo se mide eso? ¿Cuánto vale la seguridad de un sistema informático frente a un desfalco millonario al Estado? Esa es una pregunta filosófica que un juez tiene que responder con un sello y una firma.

Y cuarto, el requisito letal: que el autor fuera ‘extraño’ al mal mayor y que no tuviera el deber jurídico de soportarlo. Y, sobre todo, que no hubiera otros medios menos lesivos para evitarlo. Acá es donde la fiscalía va a clavar sus garras. ‘¿Por qué no hizo una denuncia en la Oficina Anticorrupción? ¿Por qué no fue a un fiscal? ¿Por qué no acudió a un legislador de la oposición?’. La defensa tendrá que demostrar que todas esas vías estaban cerradas, eran inútiles o, peor aún, peligrosas para el denunciante. Tendrá que pintar un cuadro de un Estado tan podrido que la única salida era la ilegalidad. Es una apuesta altísima. Requiere una cantidad de prueba monumental.

La ‘sensibilidad social’ de la jurisprudencia: el factor humano en la balanza

Y entonces entra a jugar la jurisprudencia, que no es otra cosa que el registro de cómo otros jueces, antes, resolvieron estos embrollos. En nuestro país, los tribunales han tenido que bailar más de una vez en esta pista. Hay fallos que han absuelto a periodistas por publicar información secreta obtenida por una fuente anónima. En esos casos, se ponderó el derecho a la libertad de prensa y el interés público de la sociedad a estar informada por sobre el secreto. El foco estaba en el periodista que publicaba, no en la fuente que filtraba. Pero acá nuestro informático es las dos cosas: es la fuente y es el que comete el acto inicial. Es una diferencia que puede parecer sutil, pero en un juicio es un abismo.

Los jueces, aunque se vistan con toga, leen los diarios. Saben que condenar a un tipo que destapó una olla de corrupción tiene un costo político y social. Por eso a veces se ve esa ‘sensibilidad social’, esa búsqueda de una solución que, sin romper la ley, se sienta ‘justa’ para el ciudadano de a pie. Se empieza a hablar de ‘interés público preponderante’, de la ‘función de control ciudadano sobre los actos de gobierno’. Son conceptos que no están escritos con esa claridad en el Código, pero que los jueces usan para interpretar las normas existentes, como el estado de necesidad. Se analiza el contexto. No es lo mismo filtrar una lista de beneficiarios de planes sociales que filtrar los planos de una base militar, o las pruebas de un soborno millonario en una obra pública.

La calidad de la información filtrada es clave. Si lo que se revela es, efectivamente, un acto de corrupción grosero, flagrante, documentado, la balanza se inclina hacia la justificación. Los jueces pueden entender que la sociedad tiene derecho a saberlo, y que ese derecho puede, excepcionalmente, pesar más que la seguridad de un servidor. Pero si la información es ambigua, si mezcla datos triviales con posibles ilícitos, si expone la privacidad de personas no involucradas, la defensa se debilita. El ‘héroe’ empieza a parecerse más a un irresponsable que a un mártir. La jurisprudencia no da un cheque en blanco. Cada caso es un mundo, y cada juez tiene su propia vara para medir qué mal es ‘mayor’ y qué mal es ‘menor’. Y esa vara, muchas veces, se calibra con el viento político que sopla afuera de los tribunales.

Consejos de trinchera: cómo jugar las cartas en este tablero

Muy bien, ahora vamos a lo práctico, a la estrategia de trinchera. Si yo tuviera que defender a este informático, mi primer consejo sería: dejá de hablar de vos y empezá a hablar de ellos. El juicio no puede ser sobre tu cliente. Tiene que ser un juicio a la corrupción que él destapó. Hay que invertir la carga. El acusado en el banquillo es, en realidad, el testigo estrella de un delito mucho más grave. Cada pregunta de la fiscalía sobre el método (‘¿cómo accedió usted al sistema?’) debe ser respondida con el motivo (‘porque en ese sistema estaban las pruebas de que se estaban robando el dinero de los hospitales’). Hay que ser obsesivo con la prueba. No alcanza con ‘se decía que eran corruptos’. Hay que llevar los documentos, los correos, las planillas, y explicarle al tribunal, con peritos si es necesario, qué significa cada papel. Hay que demostrar que el ‘mal mayor’ no es una fantasía, es una realidad tangible y probada en el expediente. Y, fundamentalmente, hay que construir la narrativa de la ‘última ratio’, del último recurso. Demostrar, con testigos, con presentaciones anteriores desestimadas, con lo que sea, que los canales formales eran una vía muerta. Hay que convertir al imputado en una víctima del sistema que tuvo que actuar por fuera de él para defender a la sociedad. Es una obra de teatro, y tiene que ser creíble.

Ahora, si estuviera en la vereda de enfrente, en la fiscalía, mi estrategia sería la opuesta. Cirugía, no opinión. Me centraría exclusivamente en la conducta objetiva, en el tipo penal. ‘Señores jueces, esto no es un debate político, es un caso penal. La ley dice A, y el imputado hizo A. El resto es ruido’. Martillaría sobre la ilegalidad del medio. La ley es igual para todos. Nadie tiene derecho a tomar la justicia por mano propia, por más nobles que crea que son sus fines. ¿Sino, dónde ponemos el límite? ¿Mañana alguien que cree que los impuestos son un robo puede hackear la AFIP y publicar los datos de todos los contribuyentes? La defensa del ‘interés público’ es una pendiente resbaladiza hacia la anarquía. Además, buscaría todas las grietas en la información filtrada. ‘Miren cómo no solo filtró la supuesta corrupción, sino también datos personales de empleados de bajo rango, planes de seguridad, información sensible que nada tiene que ver con el tema’. El objetivo es despojar al acusado de su aura de héroe y mostrarlo como un improvisado, un justiciero negligente que puso en riesgo a inocentes. Y, por supuesto, insistiría en la existencia de las vías legales. ‘No le gustaba la Oficina Anticorrupción, podría haber ido a la Justicia. No confiaba en un fiscal, podría haber ido a otro. O a la prensa, pero como fuente anónima, sin cometer un delito’. Se trata de demoler la idea de que la ilegalidad era la única opción.

Al final del día, ¿qué queda? Una conclusión bastante poco inspiradora, se lo aseguro. Estos casos son una lotería. Dependen de la solidez de la prueba de la corrupción, sí. Pero también del coraje o la ideología del tribunal, de la presión mediática, del momento político. La ley te da el mapa, pero el territorio es un pantano. A veces, el sistema se ve forzado a mirar sus propias miserias y absuelve, casi a regañadientes. Otras veces, prefiere castigar al mensajero para no tener que lidiar con el mensaje, y lo condena para sentar un precedente, para que a nadie más se le ocurra ventilar los trapos sucios de esa manera. El derecho, en estos límites, muestra su costura más humana y, por lo tanto, más falible e impredecible. Uno como abogado pone las piezas en el tablero, calcula los riesgos y juega la partida. Pero nunca, jamás, puede garantizar el resultado. Porque en el fondo, la pregunta que se debate no es puramente legal, es política: ¿quién tiene el poder de decidir qué es un secreto y qué es un derecho? Y esa es una discusión que excede largamente las paredes de un tribunal.